La crisis del coronavirus está siendo aprovechada por los ciberdelincuentes para intentar sacar tajada de la situación de 'shock' que vive España y el CNI se está empleando a fondo para detenerlos. Los ataques se están disparando estos días, explican a La Información fuentes cercanas a los servicios de Inteligencia, y ello obliga a multiplicar los esfuerzos en la Red, que es ahora mismo uno de los principales focos de vulnerabilidad del país. Es necesario blindar tanto las instituciones como las empresas estratégicas ante las potencias extranjeras que quieren 'pescar en río revuelto'. Centenares de agentes ya están trabajando en ello.

El CNI está realizando esta operación a través del Centro Críptológico Nacional (CCN-CERT). Se trata del centro de alerta y respuesta nacional ante ciberamenazas, un equipo con sede en la Cuesta de las Perdices de Madrid, donde se ubica la sede central del servicio de Inteligencia, que desde hace ya más de una semana está trabajando día y noche para frenar a los ciberdelincuentes. Estos 'espías' gestionan los ataques y, si la vulnerabilidad es crítica, trabajan en coordinación con el Centro Nacional de Protección de Infraestructuras y Ciberseguridad (CNPIC), un organismo dependiente del Ministerio del Interior. De momento no hay constancia de ataques de este tipo como fue el famoso Wannacry de 2018.

Los cibercriminales están aprovechando el estado de alarma para intentar penetrar tanto en organismos oficiales y en empresas estratégicas para España. La adopción masiva del teletrabajo tanto en la administración pública como en estas compañías, la mayoría de ellas del Ibex 35, quiere ser aprovechada por estos ciberdelincuentes para penetrar en sus sistemas, algo que es mucho más complicado en equipo ubicados en ministerios o sedes de multinacionales. Las fuentes consultadas remarcan que estas fórmulas de teletrabajo se están realizado sin, en ocasiones, las debidas garantías de seguridad y es eso lo que quieren aprovechar los enemigos.

Las cuatro amenazas para el CNI

Cuatro son las principales amenazas a las que se está enfrentando el CNI durante estos días. En primer lugar, ha detectado campañas de 'phishing', es decir, de suplantación de identidad en la que se ofrecen productos milagro o falsas exámenes médicos). También ha habido ataques de 'ransomware' o, lo que es lo mismo, intentos de robo de datos. Las bases de datos y los sistemas críticos de hospitales son, en este sentido, el principal blanco de los ciberdelincuentes (la Agencia de Salud de EEUU sufrió la semana pasada un ciberataque aprovechando el coronavirus). También ha habido distribución de 'malware' o virus en aplicaciones informativas sobre la epidemia. Este fue el caso del 'Wannacry'. Y, por último y no menos preocupante, están registrándose acciones de influencia con campañas concretas de desinformación y manipulación. Las llamadas 'fake news' de las que ha hablado el presidente del Gobierno en varias comparecencias durante estos días.

El CNI no descarta, además, que en los próximos días se produzcan ataques contra España como el registrado en otros países con el nombre de 'Vicious Panda: The COVID Campaign'. Con esta campaña especialmente peligros contra la administración pública, detallan las fuentes consultadas, se da paso a la entrada de una implantación de 'malware'. Se hacen llegar por correo electrónico ficheros RTF (Rich Teçxt Format), un formato de archivo de texto utilizado por productos de Microsoft. Una vez la víctima abre el documento de texto se ejecuta un troyano de acceso remoto (RAT) personalizado que hace capturas de pantalla del dispositivo, accede al árbol de directorios y permite la descarga de ficheros, entre otros. Los ficheros RTF, por ierto, fueron creados con la herramienta RoyalRoad, vinculado su uso a grupos chinos.

Esta amenaza implica que la crisis del coronavirus puede complicar aún más si cabe el trabajo del Gobierno en la lucha contra la pandemia. Si se produce un incidente grave de seguridad la situación será aún más difícil. Por eso el CNI se está empleando a fondo. Tanto los organismos públicos como las empresas estratégicas han tomado medidas de protección y sus equipos críticos han sido blindados de forma oportuna.

Los expertos en seguridad están prestando especial a las administraciones locales, provinciales o regionales, donde el riesgo de ciberataque es mayor que en la general del Estado. Es necesario que las plataformas de teletrabajo tengan las medidas de seguridad oportunas y no se implanten de forma apresurada y sin control.

[El CNI ha publicado la semana pasada un documento con recomendaciones de seguridad para instalar puestos de teletrabajo de forma segura. Puede consultarlo aquí].

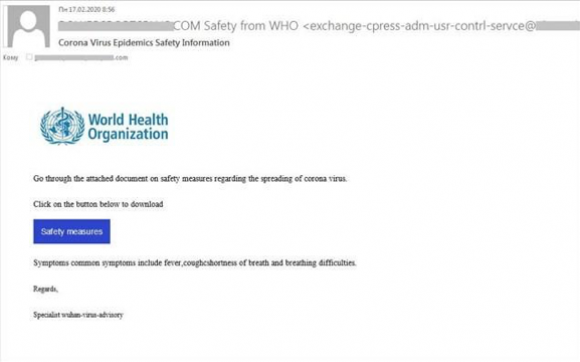

Las fuentes consultadas llaman la atención sobre el uso de herramientas como 'TieamViewer' para mantener conectados a sus trabajadores. Tiene un peligro: si se emplea en el modo persona se puede tener un riesgo elevado. Además, ya se han producido ataques a gran escala utilizando este programa, como fue el 'Microsoft & TeamViewer'. En este caso, se recibían llamadas o mensajes con tono alarmista para instalar esta herramienta e infectar equipos. La estafa lleva años en activo. Existen casos de ataques de este tipo utilizando la imagen de la Organización Mundial de la Salud (OMS):

La lucha contra las 'fake news'

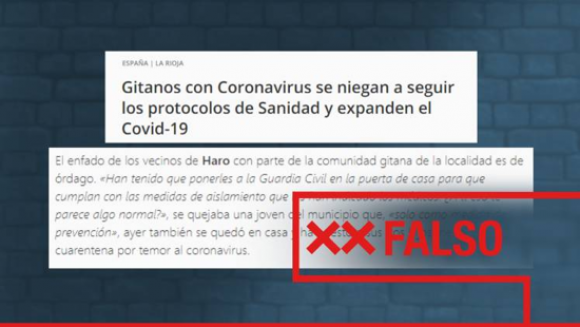

La avidez de información por parte de los ciudadanos durante el estado de alarma ha disparado también las campañas de 'fake news'. Está detectándose un "empleo intensivo" de información falsa, una lucha en la que no solo está implicado el CNI, también los expertos en delitos telemáticos de la Policía Nacional y la Guardia Civil. Un ejemplo de este tipo de amenazas fue la web (ya cerrada) https://coronavirusstop.org. Con la apariencia de un portal del Ministerio de Sanidad intentó recopilar datos de españoles utilizando fuentes de información falsas. La web fue creada por una compañía de 'big data'. La desinformación es, por tanto, otra preocupación para el Gobierno. La orden es también de luchar contra estas amenazas. Un ejemplo es este:

Potencias y servicios de Inteligencia detrás de los hackers

No hay que olvidar, destacan las fuentes consultadas, que detrás de los ciberdelincuentes se encuentra la acción de servicios de Inteligencia extranjeros (no tienen por qué ser hostiles), que intentan aprovecha la circunstancia para penetrar en los sistemas clasificados y sensibles del Estado o robar información empresarial/industrial, por ejemplo, relacionada con avances farmacéuticos en la lucha contra esta pandemia.

Hemos bloqueado los comentarios de este contenido. Sólo se mostrarán los mensajes moderados hasta ahora, pero no se podrán redactar nuevos comentarios.

Consulta los casos en los que lainformacion.com restringirá la posibilidad de dejar comentarios